Experten zu HummingBad: So schlimm ist es wirklich

Die neue Android-Malware HummingBad ist auch als Shedun seit mehreren Monaten bekannt. Ist die Malware so schlimm? Wir haben uns mit einem Experten dazu unterhalten und ordnen die Bedrohung genauer ein. Erfahrt außerdem, wie Ihr Euch von der Malware befreit.

Unterschiedlichen Quellen sprechen von einem Anstieg von Infektionen mit der Android-Malware HummingBad. Check Point spricht von weltweit zehn Millionen Geräten, Lookout schreibt von einem dramatischen Anstieg an Infektionen in den vergangenen vier Wochen. Gibt das Anlass zu Sorge?

HummingBad: Was tut die Malware?

Hinter dem Begriff HummingBad verbirgt sich ein Rootkit, das in gezinkte Apps integriert werden kann. Einmal installiert, nistet sich die Malware fest im System ein. Sie installiert im Hintergrund weitere Apps und dient ihren Entwicklern zur Geldbeschaffung. Dies realisiert sie, indem sie im Hintergrund, ohne Euer Wissen, Werbebanner anzeigt und anklickt. Somit belastet die Malware Euer Datenvolumen und Eure Akkulaufzeit.

Betroffen seien laut des Berichts von Checkpoint [PDF, 1MByte] zu 90 Prozent Geräte mit Android 4.4 KitKat oder älter. In der Auflistung nach betroffenen Regionen tauchen europäische Länder nur am Rande auf.

Der Experte beschwichtigt

Wir haben bei Sicherheitsfirmen nachgefragt, wie groß das Bedrohungspoenzial wirklich ist. Thomas Uhlemann, Security Specialist / Evangelist bei ESET, erklärt:

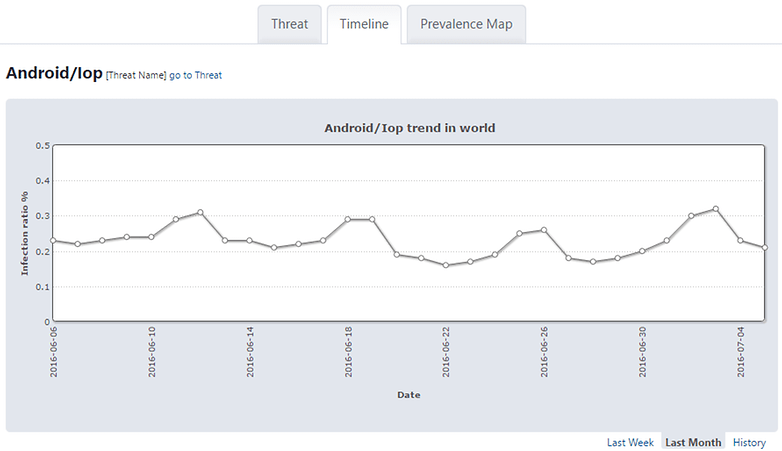

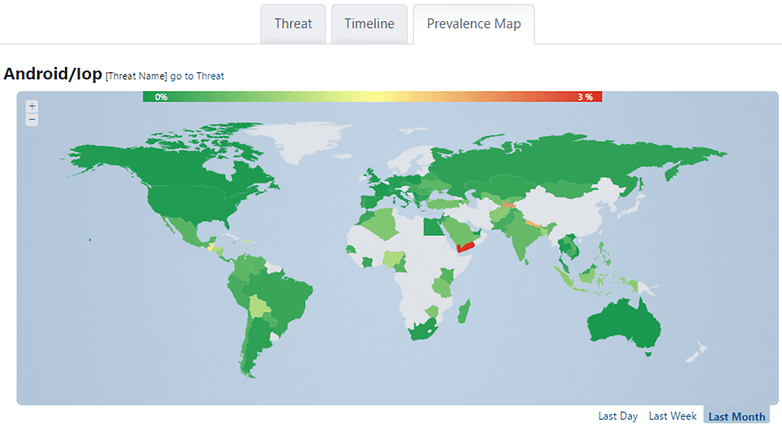

"Technologisch stellt HummingBad eine Gefahr für Android Geräte dar. Allerdings können wir einen signifikanten Anstieg nicht wirklich beobachten. Wie man beigefügten Screenshots von www.virusradar.com (siehe unten) entnehmen kann, sind die Zahlen eher gleichbleibend und mit einem weltweiten Peak von 2,3 Prozent im Jemen oder von 2 Prozent und weniger in Tadschikistan, Afghanistan oder Nepal auch kaum von Bedeutung für die Nutzer im mitteleuropäischen Raum. Nutzer, die aktuelle Schutzsoftware, wie die ESET Mobile Security für Android einsetzen, sollten bereits seit letztem September (bei ESET) vor einer Infektion geschützt sein."

HummingBad: Wie vermeide ich die Malware?

Der Experte rät dazu, Apps immer von Google Play zu beziehen oder zumindest von der Website des Anbieters zu laden. Fadenscheinige Angebote, bei denen sonst kostenpflichtige Apps kostenlos versprochen werden, sollten unbedingt gemieden werden.

Manche schädliche App erkennt man schon an der Form ihrer Bewertungs-Statistik

Ein weiterer Tipp ist, vor der Installation aus dem Play Store die Bewertungen der Apps genau durchzulesen. Auffällige Apps zeichnen sich durch besonders viele Bewertungen mit genau einem oder genau fünf Sternen aus.

Werde ich die Malware wieder los?

Sollte eine Infektion bestehen, ist es bei HummingBad schon zu spät, da die Bedrohung die betroffenen Geräte vom User unbemerkt rootet. Das heißt, dass Garantie, Sicherheitsniveau und vieles mehr verloren sind und sich auch nicht wieder herstellen lassen. Eine einfache Deinstallation der trojanisierten App bringt hier leider nichts.

Der dramatische Ausweg würde dann der über eine alternative Firmware führen. In unserer Übersicht über die besten Custom-ROMs bekommt Ihr Tipps zu diesem Thema und findet eventuell eine Lösung zu der verdrießlichen Situation.

"Sollte eine Infektion bestehen, ist es bei HummingBad schon zu spät, da die Bedrohung die betroffenen Geräte vom User unbemerkt rootet. Das heißt, dass Garantie, Sicherheitsniveau und vieles mehr verloren sind und sich auch nicht wieder herstellen lassen." - Was ihr da wieder für eine sch.... labert..... Garantie ist trotzdem noch vorhanden. App-Root(Also wie es auch mit Kingroot/Towelroot oder whatever passiert) = Garantie ist vorhanden. Unlock = Garantie immer noch vorhanden*.

(*Natürlich nicht wenn man CPU zu Tode overvolted o.ä.)

Nur bei Samsung muss man sehen, aber auch da wird Knox denke ich mal nicht triggered = Garantie ebenfalls vorhanden. Bitte vorher recherchieren bevor ihr son Mist erzählt, um so unnötige Panik zu verbreiten.

Bei Samsungs mit aktueller Software finktioniert das nicht mehr. Towelroot u.s.w auch nicht.

Davon ab hatte ich das s1,2,4,5,6 Gerootet und hatte nie Garantieprobleme. Es gab ein neues s1 wo wo der Homebutton platt war, ein s2 was ich total zerschossen hatte wurde wieder inordnung gemacht.

Und letzendlich bekam ich auch ein neues s6 obwohl es ziemlich oft runter viel und irgendwann eine Pixel Reihe aus viel. Sie waren alle gerootet...

Immer diese pseudo Experten die Ihre Aussage lediglich nach einer Statistik machen, da kommts mir echt hoch. Hat prinzipiell nichts damit zu tun ob nun Europa oder Asien oder sonstwas, gefährdet ist man trotzdem.

Nutzer mit aktueller Antivirensoftware seien also geschützt? Weil solche Software unter Android ja auch so viel Sinn macht.

Die Maleware arbeitet mit veralteten Exploits aus Root Tools (Framaroot, Exynosabuse).

Das hier oft diskutierte: "Mit SuperSU und Root kann mir nichts passieren" ist hinfällig.

Maleware der Familien Shuaner oder Shedun moddet u.a. die Datei:"install-recovery.sh".

Insofern ist ein factory reset nutzlos.

Android enthält die Datei: "e2fsprongs". Dieses wiederum die Pakete: "Chattr und Isatter" mit welchen auf dem Handy Parameter aufgerufen und Attribute gesetzt werden, die das komplette System manipulieren.

(weiterführendes spezielles würde hier den Rahmen sprengen)

Gegen diese Manipulationen hat man, meines Wissens nach (im Moment), keine Handhabe.

Ich glaube, dass ein aufspielen eines frischen Systems noch das beste ist.

Übrigens würde ein (theoretisch für alle Handys) topaktuelles Update auf die neueste Version derzeit auch keinen Nutzen bringen.

Ein großflächiges cracken von Android Handys halte ich aus verschiedenen Gründen für nicht möglich.

Exploits aller Art gibt's im "Darknet" - unter Umständen handelt es sich bei den Crackern um "Blackhats", die haben bekanntlich nicht so dolle viel an Möglichkeiten.

Mal abwarten, was die Hacker dagegen aufzubieten haben.

Und.... kein Grund zur Panik.😊.

Es ist nur ein parade beispiel dafür wie wichtig Updates sind. So lange in dieser Richtung nichts gemacht wird, wird es auch so bleiben. Auch wenn es sich harmlos anhört, bleibt es trotzdem ein gefahr.

Da hat man jemanden gefragt, der ein Produkt verkaufen will und dieser hat das natürlich auch gleich ausgenutzt. Man achte aber auf den Konjunktiv von Herrn Uhlmanns Aussage!

Es ist richtig, dass HummingBad in Europa eine geringe Verbreitung hat. Die ausgenutzten Sicherheitslücken haben allerdings auch unsere Geräte. Es wird auch zu uns kommen. Vielleicht ein Abkömmling.

Das Problem ist, dass ein wirksames Update-Konzept für Android fehlt. Da dies nun schon seit Jahren Thema ist, muss man unterstellen, dies offenbar weder von Google noch von den Herstellern gewünscht wird.

Fassen wir zusammen: Bezgl. Der aktuellen Verteilung dieser Malware zu geringen Prozent in ganz wenigen "speziellen" Ländern (siehe Chart) würde ich sagen: So schlimm ist das jetzt wirklich nicht.

Dagegegen ist jede Standard App aus dem Google Store mit Werbung derzeit schlimmer. Hauptsache bisschen Panik, damit es nicht zu langweilig wird.

Wie erfahre ich denn ob mein System betroffen ist?

Gute Frage, wenn du Pech hast, wirst du es nicht festgestellt.

Wenn man Glück hat, merkt man, dass dein Handy von alleine Sachen macht, die du gar nicht willst (Werbung auf Display, verschickt Nachrichten, ruft an, macht Fotos)

Sind nur Vermutungen, da ich noch nie betroffen war 🤔🤔

Ah ok. Bis jetzt scheint dann noch alles in Ordnung zu sein.

Meine Mutter mit ihrem Sony Xperia Z und Android 5.1.1 hat heuer schon das zweite mal eine Infektion mit so einer bescheuerten Malware...

Sind die Google Sicherheits Patches aktuell ?

Keine Häkchen bei Apps von unbekannte Hersteller ?

Weil mein BQx5 läuft auch noch mit Android 5.1.1 Cyanogen OS ,aber hat aktuellen Sicherheits Patches von Juni 2016 erhalten ,bisher hat es sich nicht bemerkbar gemacht .

Dann sag deiner Mum die soll aufhören sich fragwürdige Apps runterzulassen?

Warum ist der Ausweg dann eine Custom Rom? Ich sag mal wenn man die Originale Firmware drüber spielt sollte es ja genauso weg sein.

Wie sieht es denn aus mit Phones die schon gerootet sind z.b mit Super Su Pro.

Kann die Malware dann ünerhaupt noch ihren eigenen Root durch führen?

Also bei mir müssen Root Anfragen mit einem Passwort bestätigt werden, könnte so eine App das überhaupt umgehen? Super Su ist ja ganz gut geschützt.

Dazu war doch zu lesen das es überwiegend Kit Kat Geräte sind. Eine Malwareapp die alle Phones rooten kann wird es auch nicht geben.

z.b Towelroot funktionierte mal anfangs auf dem s6 schon nach einem Uodate war es das mit Towelroot. Towelroot kann auch nicht alle s6 Varianten Rooten.

Dazu sind die Phones zu verschieden, den einen Root guebt es nicht.

Ich selber fühle mich gerade mit root und den daraus resultierenden Möglichkeiten eher sicherer. Kommt halt drauf an was man daraus macht.

Auch wenn es schon gerootet ist kann der Trojaner werkeln, vielleicht sogar an SuperSU vorbei. Ich kann mir auch vorstellen dass ein vorhandenes Root überschrieben werden kann.

Theoretisch ist alles machbar. Für jeden Code gibt es einen Gegen-Code.

Es ist der Einfallsreichtum des Programmierers.

Das wichtigste sind schnelle Patches die bekannte Schwachstellen schließen.

Wie ..Android und schneller Service? 😯

Die Tatsache das auch Playstore befallen ist ist alarmierend genug.

Und wer behauptet diese "Tatsache" außer du?

Natürlich gibt es auch im Playstore "schwarze Schafe"

Man kann halt nichts oder nicht viel dagegen machen als User und Nutzer der Playstore, außer Augen und Ohren auf und kritisch prüfen