In China: Regierung attackierte Smartphones über manipulierte Webseiten

In anderen Sprachen lesen:

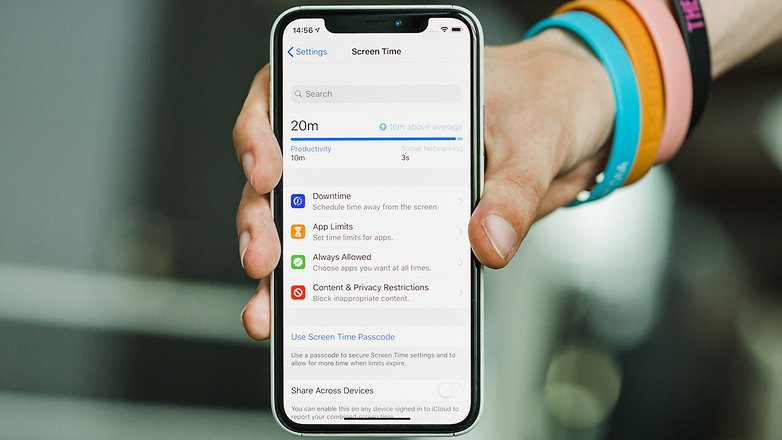

Über Jahre wurde über manipulierte Webseiten Schadsoftware auf iPhones eingeschleust. Damit war es den Angreifern möglich, Nachrichten, Kontakte, Fotos, Passwörter und Ähnliches abzugreifen. Dies blieb über mehrere iOS-Versionen hinweg unentdeckt.

Entdeckt wurde diese Angriffsreihe von Googles-Sicherheitsteam Project Zero. Apple wurde im Februar informiert und hat die letzten bestehenden Lücken daraufhin geschlossen. Betroffen waren laut Ian Beer von Project Zero fast alle iOS-Versionen zwischen Version 10 und 12, also auch Unterversionen.

Laut Beer gab es bei diesen Angriffen von Unbekannten keine Zieldiskriminierung. Es reichte also aus, die betroffenen Webseiten von einem iPhone aus aufzurufen. Diese starteten dann den Exploit und installierten ein Implantat auf den Geräten. Um welche Seiten es sich handelt, hat Google nicht veröffentlicht. Sie sollen aber mehrere Tausend Besucher pro Woche gehabt haben und auf Mitglieder bestimmter Communitys abgezielt haben.

In vielen Fällen sollen so genannte Zero-Day-Exploits zum Einsatz gekommen sein, für die es also noch keinen Patch gibt. Auch als Google diese Angriffe entdeckt hat, soll sich eine solche Sicherheitslücke noch in iOS befunden haben. Apple hat diese mittlerweile geschlossen.

Angreifer konnten den Standort abfragen

Die auf den iPhones installierte Software konnte laut Beer allerlei Informationen abgreifen. Darunter die Nachrichten verschlüsselter Chats wie iMessage oder WhatsApp. Auch die Kontaktdatenbank und alle auf dem Gerät vorhandenen Fotos konnten von den Angreifern kopiert werden, ebenso die Daten aus anderen Apps und die Passwörter, die in Apples Schlüsselbund hinterlegt sind. Außerdem ließen sich die GPS-Koordinaten des betroffenen Gerätes in Echtzeit abfragen.

Mit einer Installation ließen sich also viele Informationen abgreifen. Diese wurden unverschlüsselt auf einen Server übertragen. Beer merkt jedoch auch an, dass die Schadsoftware einen Neustart des Gerätes nicht überlebte. Solche Attacken sind im iOS-Bereich relativ unbekannt. Exploits für iOS sind verhältnismäßig selten und werden daher für viel Geld - teilweise im Millionenbereich - verkauft und in der Regel sehr gezielt eingesetzt.

Apple zeigt neue iPhones am 10. September

Unterdessen haben verschiedene Medien ihre Einladungen für das nächste Apple-Event erhalten. Der Hersteller wird die neuen iPhones tatsächlich am 10. September zeigen. Voraussichtlich gibt es eine neue Kamera. Gemunkelt wird auch über ein neues Namensschema, bei dem es auch ein iPhone Pro geben wird.

Quelle: Google Project Zero

Webseiten hackten iPhones über Jahre?...

Tja, der liebe G(oogle) ott mag alles hören, sehen und wissen aber 🧐..

deine Nachbarn hören, sehen und wissen alles besser.

Zum Thema aber: Sollte doch iOS als das stabilste und sicherste System der Welt gelten und jetzt wohl nicht mehr?...

Erraten Sie, was?

Rückt wohl doch das Nintendo hauseigene Betriebssystem auf Platz 1? Ich meine ja nur, so oft wie es immer aktualisiert wurde, können sich andere Betriebssysteme mal ne Scheibe abschneiden. Erraten Sie auf was ich hinaus will? Ja genau, Nintendo hat gerade mal still und heimlich ein neues Firmware-Update im August für den guten alten Nintendo New 3DS (XL) und New 2DS (XL) herausgebracht.

Zweimal raten, was? Es macht das System nur stabiler, und - wie wir wissen, haben wir alle das aufregende Geschäft mit 3DS-Firmware-Updates über die Jahre verfolgt - es war bereits verdammt stabil. Mittlerweile stabiler als ein modernes Atomkraftwerk.

Jetzt noch die Frage, was das Update beinhaltet. Natürlich Standardkost und das übliche :

"Die Patchnotes von Version 11.11.0-43 lauten (Trommelwirbel bitte) wie folgt:

" Weitere Verbesserungen der Gesamtsystemstabilität und andere geringfügige Anpassungen wurden vorgenommen, um das Benutzererlebnis zu verbessern."

Na gut, als alltäglicher User des New 2DS XL und vorher 2DS und davor 3DS,merke ich jetzt nun echt nicht viel Verbesserungen aber es freut mich das Nintendo seinen Liebling nicht ganz vergessen hat. Die Switch Lite soll ja eigentlich die New DS Serie nicht als Nachfolger ablösen oder doch? Nintendo meinte, der DS wird weiterhin unterstützt auch wenn keine neuen Versionen oder Spiele mehr erscheinen. Großen Respekt an Nintendo. Kann sich Android mal Nintendo als Vorbild nehmen.

Um welche Internetseiten es sich handelt, veröffentlicht Google nicht?! Warum nicht?

Offenheit, Ehrlichkeit und Verbraucherschutz scheinen für Google wohl Fremdwörter zu sein.

Warum gleich so aggressiv Google gegenüber? Die haben den Fehler schließlich nur gefunden. Schon mal daran gedacht, dass man für diese Seiten keine Werbung machen möchte?

Wohl wahr.

> Um welche Internetseiten es sich handelt, veröffentlicht Google nicht?! Warum nicht?

Weil das dazu führen würde, dass sie von noch mehr Leuten angesurft werden. Wohlmöglich mit nicht gepatchten Geräten. Aber die Methoden der Seiten könnten sich auch geändert haben und neue Exploids nutzen, die noch niemanden, außer einer kleinen Hackergruppe, bekannt sind.

Es hat durchaus seine Berechtigung, dass solche Lücken zuerst nur dem betroffenen Hersteller bekannt gemacht werden. Erst wenn die Lücken geschlossen sind oder der Hersteller in einer angemessenen Frist nicht reagiert hat, werden Sicherheitslücken öffentlich gemacht. Das ist ein branchen- und weltweit übliches Vorgehen, weshalb sich die Entwickler von VLC kürzlich auch beschwert haben, denn mit ihnen wurde nicht gesprochen und zudem betraf es eine alte Library, die in vielen Playern verwendet wird und von VLC zudem bereits aktualisiert war,

lt. Spiegel war es keine kleine hackergruppe. Eher stecken die Chinesen ( Regierung)dahinter. Welche Minderheiten überwachen wollen

Außerhalb chinas war wohl niemand gefährdet.

Aus dem blogpost von Google

„...Um zum Ziel (einer solchen Kampagne - Anm. d. Red.) zu werden, könnte es schon reichen, einfach in einer bestimmten Region geboren oder Teil einer bestimmten ethnischen Gruppe zu sein". Etwas weiter unten ist die Rede von "der Fähigkeit, ganze Bevölkerungen ins Ziel zu nehmen und in Echtzeit zu überwachen". Zum anderen listet Project Zero im Abschnitt über die Details zum Implantat jene Apps auf, die immer ausgelesen werden. In dieser Liste finden sich auffällig viele Dienste, die in China populär sind. Auf Twitter spekulieren Experten deshalb, dass die Kampagne gegen bestimmte ethnische Minderheiten in China gerichtet war...“

Und Ketten mit jeweils 4-5 exploits ( wo ein einzelner schon Millionen wert ist) macht nicht mal eben so eine kleine hackergruppe.

Zum anderen musste ja auch noch die website gehackt werden.

Da steckten enormer Aufwand und gewaltige finanzielle mittel dahinter.

Und obwohl es sicher ein leichtes gewesen wäre, Bankkonten leerzuräumen oder mit „speziellen“ Fotos Erpressungen durchzuführen (Lösegeld), hat das alles nicht stattgefunden.

Offensichtlich ging es wirklich nur um die Überwachung. Was für politische Motive spricht.

Aber warum deckt Google das alles?

Nicht, weil mehr Leute mit ungepatchten Geräten die Seiten ansurfen würden. Im Gegenteil. Wenn jemand mit einem iPhone die Seiten kennt, hält er sich davon fern.

Nein, ich kann mir vorstellen, dass die Veröffentlichung politischen Zündstoff birgt.

Man stelle sich vor, Google stellt sich öffentlich hin und beschuldigt die chinesische regierung.

Wo doch Google gerade im im Moment sehr bemüht ist, weiter Geschäfte mit Huawei zu machen

Eine kleine Hackergruppe kann auch von einer Regierung beauftragt und finanziert sein. „Klein“ im Sinne der Anzahl der beteiligten (nicht betroffenen) Personen, nicht im Sinne der finanziellen und technischen Möglichkeiten!

Mich macht noch viel mehr stutzig bei dem Fall.

Wenn angeblich der Schlüsselbund 2 Jahre auslesbar war. Wieso geben weder google noch Apple einen Hinweis an die iPhone Nutzer, doch bitte die PW zu ändern. Nachdem die Lücke geschlossen wurde.

Erste Infos zu den Urhebern:

https://www.heise.de/mac-and-i/meldung/Bericht-Grosser-iPhone-Angriff-erfolgte-gegen-uigurische-Muslime-4511325.html

...woran man wieder sieht, dass absolut kein Gerät sicher ist.

Weder die, denen es sowieso dauernd vorgeworfen wird, noch jene, von denen oft behauptet wird "ich brauche keinen Virusscanner, das Gerät ist absolut sicher.

Virenscanner für Android sind in vielen Fällen nutzlos...

Das ist absoluter Nonsens. Ein guter Virenscanner ist immer besser als Keiner.

Ich für meinen Teil nutze auf all meinen Devices seit über 10 Jahren Kaspersky und hatte nie Probleme.

Was vermutlich aber nicht am Virenscanner lag.

Doch, davon ist schon auszugehen.

Virenscanner sind kein Allerheilmittel, aber deutlich besser als ihr diese hier gerade darstellt.

Das ist wie die Jesusfigur auf dem Dashboard. Ohne die wäre man nicht zwanzig Jahre unfallfrei gefahren.

Tenten, sorry. Wir sind hier ja meistens einer Meinung aber das ist absoluter Humbug.

Gerade was Malware und Phishing Links angeht, sowie das Erkennen von Würmern, ist ein Virusscanner ala Kaspersky elementar.

Es gibt berechtigte Kritikpunkte an Virenscannern, aber was Du hier erzählst, und vor allem der Vergleich mit der Jesusfigur, ist rein technisch gesehen Nonsens.

Ja, das mag gut sein, der Vergleich war sicher zu überspitzt. Dennoch bin ich der Meinung, dass du mit einem Virenscanner dein Gefährdungspotential weitaus mehr erhöhst, als du es senkst. Letztlich ist es aber eine Glaubensfrage, womit wir wieder beim kleinen Figürchen auf dem Armaturenbrett wären ;)

Ich nutze auf all meinen Devices (mobil) seit über 10 Jahren, keinen Virusscanner und hatte nie Probleme.

Wer von uns hat nun Recht?

Alle seriøsen Artikel die ich ueber das Thema Android / Virusscanner gelesen habe, sagen dass Virusscanner nur dann Sinn ergeben, wenn man sein Smartphone rootet und so dem Scanner ueberhaupt erst Zugriff gibt. Allerdings øffnet man mit Root auch erst dem Virus Zugriff auf sein Smartphone.

Also fuer mich hat sich herauskristallisiert:

Kein Root = Kein Virusscanner nøtig.

Root = Guter Virusschutz vorteilhaft.

So weit mein Wissenstand, trifft das definitiv auf Windows zu, auf Apple quasi gar nicht und auf Android nur sehr eingeschränkt. Ich zitiere Mal aus digitalwelt.org:

"Wer also versehentlich einen Virus durch unzuverlässige Quellen auf seinem Android-Smartphone installiert haben sollte, müsste zusätzlich dem Virus also manuell und mit einem Aufwand noch den Zugang zu den Systemressourcen freigeben."

Natürlich kann man sich auch aus dem Playstore Malware einfangen, mit Google Play Project besitzt Android aber durchaus einen rudimentären Malware Scanner, zumindest für die die Apps aus dem Playstore. Die Zuverlässigkeit von diesem, ist jedoch eine andere Geschichte.

> Das ist absoluter Nonsens.

Richtig, ein Virenscanner ist unter Android und iOS absoluter Nonsens.

> Ein guter Virenscanner ist immer besser als Keiner.

Auch richtig, allerdings verhindert ein System wie Android und iOS einen guten Virenscanner, denn Root-Rechte bekommt man nur durch Hacks wie im Artikel beschrieben. Damit können die Hacks einen Virenscanner blind machen.

> Ich für meinen Teil nutze auf all meinen Devices seit über 10 Jahren Kaspersky

Du meinst, den, der unter Vorgaukelung von Sicherheit, die Privatsphäre der Nutzer schwächt?

https://www.heise.de/select/ct/2019/18/1566917175248949

> und hatte nie Probleme.

Du hast eher von den Problemen nichts bemerkt. Was aber auch wiederum eine gewisse Qualität der Software darstellen würde. Jedoch nicht die Art von Qualität, die man erwartet.

> Gerade was Malware und Phishing Links angeht, sowie das Erkennen von Würmern, ist ein Virusscanner ala Kaspersky elementar.

Wissen beim Anwender schützt deutlich mehr. Ein Virenscanner hat eher den Effekt, dass der Anwender diesem vertraut und am Ende erst Recht in die Falle tappt.